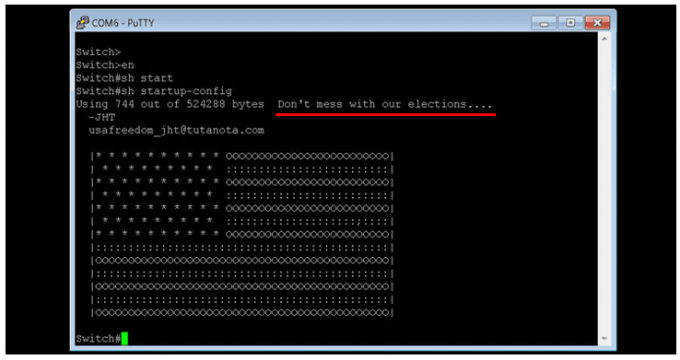

កាលពីសប្តាហ៍មុននេះ ក្រុមហេគថ្មីមួយទៀតដែលមានឈ្មោះថា 'JHT ធ្វើការហេគចូលទៅក្នុងឧបករណ៍ Cisco devices ជាច្រើនដែលប្រើប្រាស់នៅក្នុងស្ថាប័នជាច្រើននៅក្នុងប្រទេសរុស្សី និងប្រទេសអ៊ីរ៉ង់ ហើយវាបន្សល់ទុកនូវសារមួយជាមួយនឹងពាក្យថា “កុំរញ៉េរញ៉ៃជាមួយនឹងការបោះឆ្នោតរបស់យើង” ហើយវាភ្ជាប់ជាមួយនឹងទង់ជាតិអាមេរិកផងដែរ។

លោក MJ Azari Jahromi រដ្ឋមន្រ្តីផ្នែកទំនាក់ទំនង និងព័ត៌មានបច្ចេកវិទ្យាបញ្ជាក់ថា យុទ្ធនាការនេះគឺប៉ះពាល់ទៅដល់បណ្តាញ network switches ប្រហែលជា 3500 នៅក្នុងប្រទេសអ៊ីរ៉ង់ ប៉ុន្តែពេលនេះឧបករណ៍ទាំងនេះក៏ត្រូវបាន Restored ត្រឡប់មកវិញហើយ។ ក្រុមហេគថ្មីនេះត្រូវគេរាយការណ៍ថាមានគោលដៅក្នុងការហេគចូលទៅក្នុងឧបករណ៍ Cisco Smart Install Client ដែលជួយអោយអ្នកវាយប្រហារធ្វើការវាយប្រហារជាចម្ងាយទៅលើ Cisco IOS និង IOS XE switches ដែលដំណើរការនៅលើ TCP port 4786 ។

ក្រុមអ្នកស្រាវជ្រាវមួយចំនួនជឿជាក់ថា ការវាយប្រហារថ្មីៗនេះគឺនៅលើចំណុចរងគ្រោះនៃ (CVE-2018-0171) នៅក្នុង Cisco Smart Install Client ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារធ្វើការគ្រប់គ្រងពេញលេញទៅលើឧបករណ៍ Network នោះ។

ទោះជាយ៉ាងណាក៏ដោយ ចាប់តាំងពីការហេគនេះកំណត់នៅលើឧបករណ៍ជាច្រើននោះ ក្រុមហ៊ុន Cisco ជឿជាក់ថា ក្រុមហេគឃ័រប្រើប្រាស់នូវវិធីសាស្រ្ត Smart Install protocol ក្នុងការ Overwrite ទៅលើ device configuration នៅលើចំណុចរងគ្រោះនេះ។

ក្រុមហ៊ុនសុវត្ថិភាព Qihoo 360's Netlab របស់ចិនក៏បញ្ជាក់ថា យុទ្ធនាការនៃការហេគនេះចាប់ផ្តើមដោយក្រុម JHT group ហើយវាការវាយប្រហារនេះគឺដោយសារតែការខ្វះខាតនៃការផ្ទៀងផ្ទាត់នៃ Cisco smart install protocol ដែលត្រូវគរាយការណ៍នៅក្នុងខែមីនាកាលពីឆ្នាំមុននេះ។

តាមការបញ្ជាក់របស់ Internet scanning engine Shodan ប្រព័ន្ធច្រើនជាង 165,000 systems ត្រូវបង្ហាញនៅលើ Cisco Smart Install Client តាមរយៈ TCP port 4786 ។ ចាប់តាំងពី Smart Install Client ត្រូវបានរចនាឡើងសម្រាប់ការបញ្ជានូវការគ្រប់គ្រងនៅលើ Cisco switches ហើយអ្នកគ្រប់គ្រងនៅលើប្រព័ន្ធ system administrators អាចដំណើរការវាបាន៕