យើងបានវិភាគមេរោគ malware គ្មានឯកសារ (fileless) ដែលភ្ជាប់ .BAT ជាច្រើននិងឯកសារ batch ពី IoCs ដែលបានរាយការណ៍ដោយក្រុមអ្នកស្រាវជ្រាវលើអ៊ីនធឺណិតដែលអាចបើកអាសយដ្ឋាន IP ដោយទាញយក PowerShell ជាមួយ payload Trojan banking និងដំឡើងឧបករណ៍ hack និងលួចព័ត៌មាន។ យើងបានសង្កេតឃើញថាវាបានលួចព័ត៌មានម៉ាស៊ីននិងអត្តសញ្ញាណរបស់អ្នកប្រើប្រាស់ដោយធ្វើការស្កេនខ្សែអក្សរដែលទាក់ទងនឹងធនាគារប្រេស៊ីលចំនួន 3 (Banco Bradesco, Banco do Brasil និង Sicredi) និងការតភ្ជាប់បណ្តាញផ្សេងទៀតតាមរយៈការរក្សាទុកក្នុង Outlook contacts និងដំឡើងឧបករណ៍ Hack RADMIN។ យើងបានបង្ហាញពីការប៉ុនប៉ងចម្លងមេរោគខ្ពស់បំផុតនៅក្នុងប្រទេសប្រេស៊ីលនិងតៃវ៉ាន់។

ក្រៅពីការចូលប្រើគណនីធនាគាររបស់អ្នកប្រើ PII ដែលលួចបានពីការចូលក្នុងគេហទំព័រនិងកត់ត្រាលិខិតសម្គាល់ក្នុងម៉ាស៊ីនអាចត្រូវបានគេធ្វើលក់។ ដូចគ្នានេះផងដែរដោយពិចារណាទៅលើសេវាកម្មហិរញ្ញវត្ថុដ៏ទូលំទូលាយនិងមូលដ្ឋានអតិថិជននៃធនាគារ គោលដៅទាំងបីនេះយើងកំពុងតាមដានការគំរាមកំហែងដែលកំពុងរីករាលដាលព្រោះវាអាចត្រូវបានប្រើសម្រាប់ការវាយលុកគោលដៅធំៗសម្រាប់ botnet ឬការវាយប្រហារជាច្រើនដែលផ្ញើតាមអ៊ីមែល។

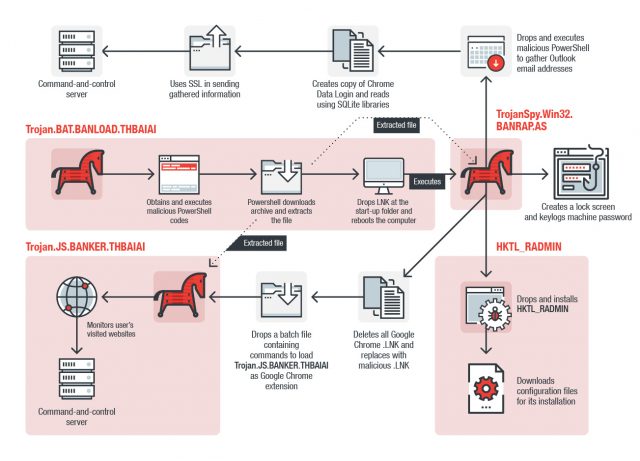

ដំណើរការប្រព្រឹត្ត

រូបភាពទី 1: ខ្សែសង្វាក់នៃមេរោគ Fileless banking trojan ដែលផ្ដោតទៅលើធនាគារប្រេស៊ីល 3 និងអតិថិជនរបស់ពួកគេ។

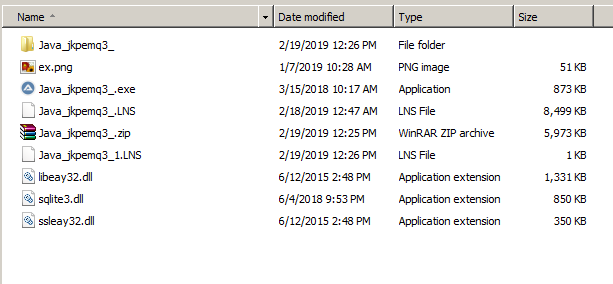

រូបភាពទី 2: ឯកសារ Batch កូដដែលទាញយកស្គ្រីប

រូបភាពទី 3: ការទាញយកស្គ្រីបនិងការប្រតិបត្តិ PowerShell ពី URL ។

រូបភាពទី 4: លុបនិងប្តូរឈ្មោះគំរូដែលមើលទៅដូចជាឯកសារ Windows ដែលត្រឹមត្រូវ។

រូបភាពទី 5: មេរោគ Trojan ចម្លងមេរោគចូលម៉ាស៊ីនដោយចាប់ផ្ដើមមុនពេលប្រមូលព័ត៌មានសម្ងាត់និងអាសយដ្ឋានអ៊ីមែលដែលបានរក្សាទុកតាមរយៈ Outlook ដែលវាផ្ញើទៅកាន់ C & C។

មេរោគបានដំឡើងឧបករណ៍ការ hack RADMIN (រកឃើញដោយ Trend Micro ជា HKTL_RADMIN) ជាមួយឯកសារដែលបានទាញយកពី GitHub និងដំឡើង Desktop ដែលមានឈ្មោះថា RDP Wrapper ។

រូបភាពទី 6: ដំឡើង HKTL_RADMIN

បន្ទាប់ពី reboot ហើយ users នឹង login ចូលវិញ វានឹងលុបឯកសារ Google ទាំងអស់ .LNK ហើយជំនួសដោយមេរោគ .LNK ដោយការផ្លាស់ប្តូរ .LNK’s ទៅកាន់ cmd.exe /C copy “C:UsersPublicChrome.LNK” ,”%Application Data%MicrosoftInternet ExplorerQuick LaunchUser PinnedImplicitAppShortcutsGoogle Chrome.LNK” ដើម្បីដំណើរការឯកសារមេរោគ។

មេរោគ Trojan បញ្ចប់ដោយខ្លួនឯងនៅពេលដែលដំណើរការលើ Version Windows ទាប់ជាង 7, 8, 8.1 និង 10 ពីព្រោះ libraries ដែលប្រើដើម្បីប្រមូលអាសយដ្ឋានអ៊ីមែលទិន្នន័យចូល GoogleChrome និង OPENSSL សម្រាប់ការផ្ទេរបណ្តាញទិន្នន័យដែលបានអ៊ិនគ្រីបរបស់វាទៅ C & C មិនគាំទ្រ Windows XP ឬ Version ចាស់៕