អ្នកប្រមាញ់កំហុសមួយរកឃើញនិងបើកចំហព័ត៌មានលម្អិតនៃភាពងាយរងគ្រោះលើការក្លែងបន្លំរបាអាសយដ្ឋានកម្មវិធីរុករកដែលមិនទាន់ជួសជុលដែលប៉ះពាល់ដល់កម្មវិធី UC Browser របស់ចិនដ៏ពេញនិយមនិង UC Browser Mini សម្រាប់ Android ។បង្កើតឡើងដោយក្រុមហ៊ុន UCWeb ដែលជាកម្មសិទ្ធិរបស់ក្រុមហ៊ុន Alibaba កម្មវិធី UC Browser គឺជាកម្មវិធីរុករកចល័តដ៏ពេញនិយមបំផុតមួយជាពិសេសនៅក្នុងប្រទេសចិននិងឥណ្ឌាដែលមានអ្នកប្រើប្រាស់យ៉ាងច្រើនលើសពីពាក់កណ្តាលពាន់លាននៃអ្នកប្រើប្រាស់ទូទាំងពិភពលោក។

យោងតាមអ្នកស្រាវជ្រាវសន្តិសុខ Arif Khan ចែករំលែកជាមួយ The Hacker Newsថា ភាពងាយរងគ្រោះនេះស្ថិតនៅក្នុងរបៀបដែលចំណុចប្រទាក់អ្នកប្រើនៅលើកម្មវិធីរុករកទាំងពីរដោយដោះស្រាយលក្ខណៈពិសេស បើមិនដូច្នេះទេដែលត្រូវរចនាឡើងដើម្បីធ្វើឱ្យប្រសើរឡើងនូវបទពិសោដន៍ស្វែងរករបស់អ្នកប្រើ Google។ភាពងាយរងគ្រោះដែលមិនទាន់កំណត់អត្តសញ្ញាណ CVE ណាមួយអាចអនុញ្ញាតឱ្យអ្នកវាយប្រហារបញ្ជាខ្សែអក្សរ URL ដែលបង្ហាញនៅក្នុងរបារអាសយដ្ឋានដែលអនុញ្ញាតឱ្យគេហទំព័រព្យាបាទបង្កើតជាគេហទំព័រស្របច្បាប់មួយចំនួន។

ភាពងាយរងគ្រោះប៉ះពាល់ដល់កម្មវិធីរុករក UC Browser ចុងក្រោយបំផុត ១២.១១.២.១១៨៤ ដែលបច្ចុប្បន្នកំពុងត្រូវប្រើប្រាស់ដោយអ្នកប្រើប្រាស់ជាង ៥០០លាននាក់ និង UC Browser Mini ជំនាន់ ១២.១០.១.១១៩២ ដែលមានអ្នកប្រើជាង ១០០លាននាក់។ នេះបើយោងតាម Google Play Store។ទោះបីជាកំហុសនេះគឺស្រដៀងគ្នាទៅនឹង Khan មួយដែលរកឃើញកាលពីខែមុននៅក្នុងកម្មវិធីរុករក MI ដែលត្រូវដំឡើងរួចជាស្រេចនៅលើស្មាតហ្វូន Xiaomi និងកម្មវិធីរុករក Mint ក៏ដោយ ក៏ទំព័រក្លែងក្លាយប្រើភាពងាយរងគ្រោះដែលរកឃើញថ្មីៗនៅក្នុងកម្មវិធី UC Browser នៅតែទុកឱ្យសូចនាករមួយចំនួនដែលអ្នកប្រើប្រាស់ប្រុងប្រយ័ត្នអាចមើលឃើញ។

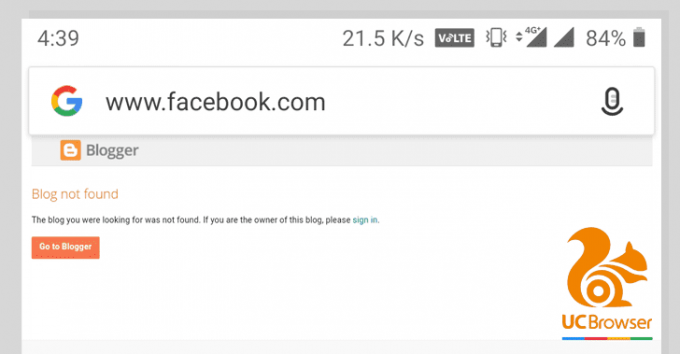

នៅពេលអ្នកប្រើស្វែងរកអ្វីមួយនៅលើ “google.com” ដោយប្រើកម្មវិធី UC Browsers កម្មវិធីរុករកនឹងដកដែនចេញពីរបារអាសយដ្ឋានដោយស្វ័យប្រវត្តិហើយសរសេរវាឡើងវិញដើម្បីបង្ហាញខ្សែសំណួរស្វែងរកទៅអ្នកប្រើ។Arif រកឃើញថាលិបិក្រមផ្គូផ្គងដែលប្រើដោយ UC Browsers គឺមិនគ្រប់គ្រាន់ហើយអាចត្រូវរំលោភបំពានដោយអ្នកវាយប្រហារដោយគ្រាន់តែបង្កើតដែនរងនៅលើដែនរបស់ពួកគេផ្ទាល់ដូចជា www.google.com.phishing-site.com?q=www.facebook.com, បោកបញ្ឆោតកម្មវិធីរុករកឱ្យគិតថាតំបន់បណ្ដាញដែលផ្តល់ឱ្យគឺ” www.google.com “ហើយស្វែងរកសំណួរគឺ ” www.facebook.com “។

ភាពងាយរងគ្រោះក្លែងបន្លំរបារអាសយដ្ឋាន URL អាចត្រូវប្រើដើម្បីងាយស្រួលបន្លំអ្នកប្រើកម្មវិធី Browser ដោយធ្វើឱ្យពួកគេគិតថាកំពុងមើលគេហទំព័រដែលជឿទុកចិត្តនៅពេលដែលពួកគេកំពុងប្រើជាមួយគេហទំព័របន្លំ។Arif ពន្យល់នៅលើប្លក់ថា “ការពិតក្បួន regex របស់ពួកគេគ្រាន់តែផ្គូផ្គងខ្សែអក្សរ URL ឬ URL ដែលអ្នកប្រើណាមួយកំពុងព្យាយាមចូលមើលលំនាំបញ្ជីស ប៉ុន្តែគ្រាន់តែពិនិត្យមើលថាតើ URL ចាប់ផ្តើមដោយខ្សែអក្សរដូចជា www.google.com អាចឱ្យអ្នកវាយប្រហារចៀសវាងការពិនិត្យរបស់ regex នេះឬអត់ដោយគ្រាន់តែប្រើដែនរងនៅលើដែនរបស់គាត់ដូចជា www.google.com.blogspot.com និងភ្ជាប់ឈ្មោះដែនគោលដៅ (ដែលគាត់ចង់បង្កើត) ទៅជាផ្នែកសំណួរនៃដែនរងនេះដូចជា ?q=www.facebook.com, “។

មិនដូចកំហុសឆ្គងកម្មវិធីរុករករបស់ Xiaomi ភាពងាយរងគ្រោះរបស់ UC browsers មិនអនុញ្ញាតឱ្យអ្នកវាយប្រហារបន្លំសូចនាករ SSL ដែលជាកត្តាមូលដ្ឋាននិងសំខាន់ដែលអ្នកប្រើពិនិត្យដើម្បីកំណត់គេហទំព័រក្លែងក្លាយឬស្របច្បាប់។សារព័ត៌មាន The Hacker News ផ្ទៀងផ្ទាត់ភាពងាយរងគ្រោះដោយឯករាជ្យនិងអាចបញ្ជាក់ថាវាដំណើរការលើកំណែចុងក្រោយបំផុតនៃកម្មវិធីរុករកអ៊ីនធឺរណិតទាំងពីរដែលអាចរកនៅពេលសរសេរ។

តើអ្វីដែលគួរឱ្យចាប់អារម្មណ៍? អ្នកស្រាវជ្រាវក៏លើកឡើងផងដែរថា កំណែចាស់និងកំណែផ្សេងទៀតរបស់ UC Browser និង UC Browser Mini មិនប៉ះពាល់ដល់ភាពងាយរងគ្រោះនៃភាពងាយរងគ្រោះរបស់របារអាសយដ្ឋាន URL នេះទេដែលបង្ហាញថា “លក្ខណៈពិសេសថ្មីអាចត្រូវបន្ថែមទៅកម្មវិធីរុករកនេះដែលអាចបង្កបញ្ហានេះ។ “Khan រាយការណ៍ពីភាពងាយរងគ្រោះដល់ក្រុមការងារសន្តិសុខរបស់ UC Browser កាលពីជាងមួយសប្តាហ៍មុន ប៉ុន្តែក្រុមហ៊ុនមិនដោះស្រាយបញ្ហានេះនៅឡើយទេហើយគ្រាន់តែដាក់ស្ថានភាពមិនអើពើលើរបាយការណ៍របស់គាត់។

UC Browser គឺស្ថិតនៅក្នុងព័ត៌មាននេះកាលពីជាងមួយខែមុននៅពេលអ្នកស្រាវជ្រាវរកឃើញលក្ខណៈពិសេស “បង្កប់” ដែលលាក់នៅក្នុងកម្មវិធី Android របស់ខ្លួនដែលអាចត្រូវទាញយកដោយអ្នកវាយប្រហារដើម្បីទាញយកនិងប្រតិបត្តិកូដពីចម្ងាយនៅលើទូរស័ព្ទ Android និងប្លន់ពួកគេ។