ក្រុមអ្នកស្រាវជ្រាវសុវត្ថិភាពអ៊ីនធឺរណិតនៅឯមន្ទីរពិសោធន៍ Guardicore ចេញផ្សាយរបាយការណ៍លម្អិតមួយស្តីពីយុទ្ធនាការឆ្លងកាត់ការរីករាលដាលការវាយប្រហារលើម៉ាស៊ីនមេ Windows MS-SQL និង PHPMyAdmin ទូទាំងពិភពលោក។យុទ្ធនាការព្យាបាទនេះដែលគេហៅថា Nansh0u ត្រូវគេរាយការណ៍ថាត្រូវអនុវត្តដោយក្រុមអនាមិកជនជាតិចិនបែប APT ដែលចម្លងមេរោគទៅម៉ាស៊ីនមេជិត៥០.០០០ និងកំពុងដំឡើង kernel-mode rootkit ដ៏ស្មុគ្រស្មាញមួយនៅលើប្រព័ន្ធសម្របសម្រួលដើម្បីការពារមេរោគពីការត្រូវបញ្ឈប់។

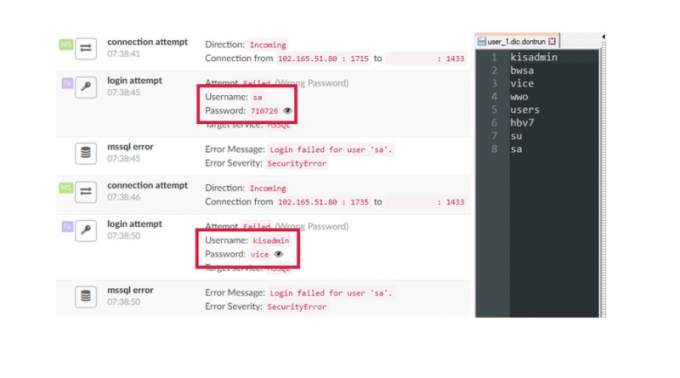

យុទ្ធនាការនេះដែលមានតាំងពីថ្ងៃទី២៦ ខែកុម្ភៈ ប៉ុន្តែត្រូវគេរកឃើញជាលើកដំបូងនៅដើមខែមេសាត្រូវគេរកឃើញថាមានការចែកចាយ ២០ប្រភេទខុសៗគ្នាដែលបង្ហោះលើអ្នកផ្តល់សេវាកម្មបង្ហោះផ្សេងៗ។ការវាយប្រហារនេះពឹងផ្អែកលើបច្ចេកទេសបង្ក្រាបបន្ទាប់ពីស្វែងរកម៉ាស៊ីនមេ Windows MS-SQL និង PHPMyAdmin ដែលអាចចូលដំណើរការដោយប្រើម៉ាស៊ីនស្កេនច្រកសាមញ្ញ។

ពេលទទួលជោគជ័យក្នុងការផ្ទៀងផ្ទាត់ការចូលដោយមានសិទ្ធិជាអ្នកគ្រប់គ្រង អ្នកវាយប្រហារប្រតិបត្តិលំដាប់នៃពាក្យបញ្ជា MS-SQL នៅលើប្រព័ន្ធសម្របសម្រួលដើម្បីទាញយកឯកសារផ្ទុកព្យាបាទពីម៉ាស៊ីនបម្រើឯកសារពីចម្ងាយហើយដំណើរការវាដោយសិទ្ធិប្រព័ន្ធ។នៅក្នុងផ្ទៃខាងក្រោយ payload ទាញយកភាពងាយរងគ្រោះដែលគេស្គាលើថាជា ភាពងាយរងគ្រោះ escalation ឯកសិទ្ធិមួយ (CVE-២០១៤-៤១១៣) ដើម្បីទទួលសិទ្ធប្រព័ន្ធនៅលើប្រព័ន្ធសម្របសម្រួល។

“ដោយប្រើសិទ្ធិ Windows នេះ ការវាយលុកវាយបញ្ចូលកូដចូលទៅក្នុងដំណើរការ Winlogon ។ កូដដែលចាក់សោបង្កើតដំណើរការថ្មីដែលទទួលសិទ្ធិ Winlogon System ដែលផ្តល់សិទ្ធិស្មើគ្នាជាកំណែមុន។ “payload បន្ទាប់មកដំឡើងមេរោគ cryptocurrency mining នៅលើម៉ាស៊ីនបម្រើសម្របសម្រួលដើម្បីរឹតបន្តឹង TurtleCoin cryptocurrency។

ក្រៅពីនេះ មេរោគក៏ការពារដំណើរការរបស់វាពីការបញ្ចប់ដោយប្រើ kernel-mode rootkit ដែលចុះហត្ថលេខាឌីជីថលសម្រាប់ការតស៊ូ។”យើងរកឃើញថាអ្នកបើកបរមានហត្ថលេខាឌីជីថលដែលចេញដោយ Certificate Authority Verisign។ វិញ្ញាបនប័ត្រដែលផុតកំណត់មានឈ្មោះក្រុមហ៊ុនចិនក្លែងក្លាយមួយគឺបណ្តាញបច្ចេកវិទ្យា Hangzhou Hootian ។

ក្រុមអ្នកស្រាវជ្រាវក៏បញ្ចេញនូវបញ្ជីពេញលេញនៃ IoCs (សូចនាករនៃការសម្របសម្រួល) និងស្គ្រីប PowerShell-based ដោយឥតគិតថ្លៃដែលអ្នកគ្រប់គ្រង Windows អាចប្រើដើម្បីពិនិត្យមើលថាតើប្រព័ន្ធរបស់ពួកគេមានមេរោគឬអត់។ចាប់តាំងពីការវាយប្រហារពឹងផ្អែកលើឈ្មោះអ្នកប្រើនិងពាក្យសម្ងាត់ខ្សោយសម្រាប់ម៉ាស៊ីនមេ MS-SQL និង PHPMyAdmin អ្នកគ្រប់គ្រងត្រូវណែនាំឱ្យរក្សាទុកពាក្យសម្ងាត់ស្មុគស្មាញយ៉ាងរឹងមាំសម្រាប់គណនីរបស់ពួកគេ។