អ្នកស្រាវជ្រាវសុវត្ថិភាពអ៊ីនធឺរណិតរកឃើញថាមានការវាយប្រហារពីរដែលអាចនាំហេគឃ័រចូលទៅ ក្នុង Intel Processors ទាញយកព័ត៌មានរសើបពី CPU’s trusted execution environments (TEE)។

– ការវាយប្រហារទី១គឺ SGAxe គឺជាបញ្ហានៃ CacheOut (CVE-2020-0549) កាលពីដើមឆ្នាំដែល បណ្តាលឱ្យហេគឃ័រចូលលួចយក contents ពី CPU’s L1 Cache។ SGAxe Attack: ទាញយក ទិន្នន័យសំខាន់ពី SGX Enclaves។

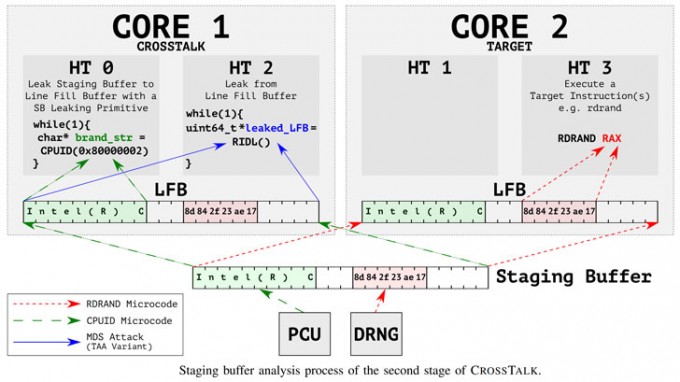

– ការវាយប្រហារទី២គឺ CroosTalk រកឃើញដោយអ្នកស្រាវជ្រាវ VU University Amsterdam។ ហេគឃ័រអាចគ្រប់គ្រងកូដប្រតិបត្តិនៅលើ CPU core ដើម្បីកំណត់គោលដៅ SGX ដែលកំពុង តែដំណើរការនៅលើ core ផ្សេង និងកំណត់ enclave’s private keys។ CrossTalk Attack: ព័ត៌មានលេចចេញតាម CPU cores។

ក្រុមការងារបានសង្ខេបឱ្យដឹងថា “យុទ្ធនាការកាត់បន្ថយផលប៉ះពាល់អត់មានប្រសិទ្ធិភាពទេ”។ “វិធីសាស្រ្តចំបងសម្រាប់ដោះស្រាយបញ្ហាជាឋមត្រូវរក្សាគម្លាតនៅចំណាយមួយ ដែលធានាថាការ វាយប្រហារមិនអាចកើតឡើងនៅលើ cross-core។ បច្ចុប្បន្នភាព microcode ថ្មីអាច lock memory bus ហើយអាចកាត់បន្ថយបញ្ហានេះ ប៉ុន្តែនៅមិនទាន់រកឃើញបញ្ហាស្រដៀងគ្នានេះកើតនៅឡើយទេ”។ ឆ្លើយតបទៅនឹងបញ្ហានេះ ក្រុមហ៊ុន Intel បានធ្វើបច្ចុប្បន្នភាព microcode ចែកជូនដល់អ្នកចែកចាញ កម្មវិធីកាលពីម្សិលមិញនេះ។ ក្រុមហ៊ុនបានផ្តល់អនុសាសន៍ជូនដល់អ្នកប្រើប្រាស់ដែលជួបបញ្ហា processors ថា គួរតែធ្វើបច្ចុប្បន្នភាព fireware ទៅជំនាន់ចុងក្រោយដែលផ្តល់ដោយ system ដើម្បី ទទួលបានព័ត៌មានទាក់ទងនឹងបញ្ហាដែលអាចកើតមានឡើង៕