ក្រុមអ្នកស្រាវជ្រាវសន្តិសុខមួយក្រុមរកឃើញភាពងាយរងគ្រោះ ដែលមានមូលដ្ឋានលើBluetooth ចំនួន ១២ ដែលមានឈ្មោះថា“ SweynTooth” នៅក្នុងឧបករណ៍អភិវឌ្ឍន៍សូហ្វវែរ BLE របស់អ្នកលក់ប្រព័ន្ធធំៗ ៧នៅលើបន្ទះឈីប(SoC) ។ បច្ចេកវិទ្យា Bluetooth ទាបបង្កើតឡើងសម្រាប់ទំនាក់ទំនងឥតខ្សែជាមួយនឹងពិធីការស្តង់ដារជាច្រើនដែលផ្តល់ការតភ្ជាប់ពីចម្ងាយ ហើយជាពិសេសជួយដោះស្រាយបញ្ហាថ្មរបស់ឧបករណ៍ប្រើប្រាស់ថាមពល និងសមត្ថភាពប្រើប្រាស់ផ្សេងៗគ្នា។

ថ្មីៗនេះយើងរាយការណ៍អំពីភាពងាយរងគ្រោះរបស់ Bluetoothសំខាន់មួយទៀតដែលត្រូវបានគេរកឃើញនៅក្នុងប្រព័ន្ធប៊្លូធូស ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារពីចម្ងាយប្រើលេខកូដបំពានពីចម្ងាយដោយស្ងៀមស្ងាត់ និងគ្រប់គ្រងឧបករណ៍បានពេញលេញ។ ភាពងាយរងគ្រោះរបស់ SweynToothជះឥទ្ធិពលដល់ផលិតផល IoT ផ្សេងៗគ្នានៅក្នុងឧបករណ៍ប្រើប្រាស់ដូចជាផ្ទះវៃឆ្លាត និងការតាមដាន ឬផលិតផលផលិតផលវេជ្ជសាស្រ្ត និងផលិតផលនានា។

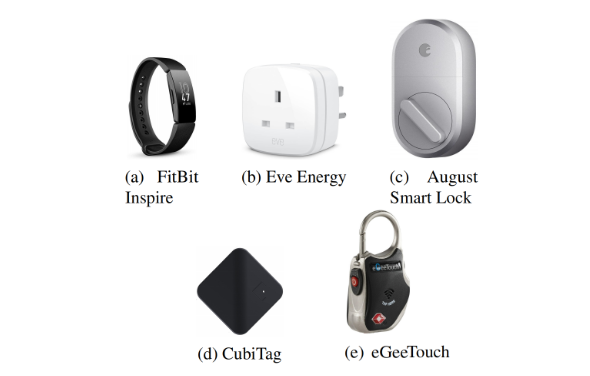

ផលិតផល IoT ងាយរងគ្រោះមួយចំនួន

BLE SDKs ងាយរងគ្រោះមានដូចខាងក្រោម៖

Texas Instruments

NXP

Cypress

Dialog Semiconductors

Microchip

STMicroelectronics

Telink Semiconductor.

ប្រភទនៃភាពងាយរងគ្រោះ៖ គុណវិបត្តិសំខាន់ៗរបស់ SweynTooth មាន ៣ ប្រភេទដែលគេឃើញនៅក្នុងការស្រាវជ្រាវនេះ ហើយភាពងាយរងគ្រោះនីមួយៗជះឥទ្ធិពលដល់ឧបករណ៍តាមវិធីផ្សេងគ្នា។

ប្រភេទCrush៖ភាពងាយរងគ្រោះ Bluetooth ចំនួនប្រាំមួយត្រូវបានដោះស្រាយ ដែលនាំឱ្យគាំងឧបករណ៍នៅពេលអ្នកវាយប្រហារបង្កឱ្យមានភាពងាយរងគ្រោះដោយសារឥរិយាបទកូដមិនត្រឹមត្រូវឬម៉េម៉ូរ៉ីខូច។

Link Layer Length Overflow CVE-2019-16336, CVE-2019-17519

Truncated L2CAP CVE-2019-17517

Silent Length Overflow CVE-2019-17518

Public Key Crash CVE-2019-17520

Invalid L2CAP Fragment CVE-2019-19195

Key Size Overflow CVE-2019-19196

ភាពងាយរងគ្រោះនេះប៉ះពាល់ដល់អ្នកលក់រួមមាន Cypress, NXP, Dialog Semiconductors, Texas Instruments, Microchip, Telink Semiconductor ។

ប្រភេទ Deadlock:

មានភាពងាយរងគ្រោះចំនួន ៣ទាក់ទងនឹងប្រភេទ Deadlock ដែលបង្កផលប៉ះពាល់ដល់លទ្ធភាពនៃការភ្ជាប់ BLE ដោយមិនបង្កើតឱ្យមានកំហុស ឬខូចដល់ម៉េម៉ូរ៉ី។

-LLID Deadlock CVE-2019-17061 , CVE-2019-17060

-Sential ATT Deadlock CVE-2019-19192

-Invalid Connection Request CVE-2019-19192

អ្នកស្រាវជ្រាវពន្យល់ថា ជាធម្មតាការវាយប្រហារនេះកើតឡើងដោយសារតែការធ្វើសមកាលកម្មមិនត្រឹមត្រូវរវាងលេខកូដអ្នកប្រើប្រាស់ និង SDK firmware ដែលផ្តល់ដោយ Cypress, NXP, STMicroelectronics។

សញ្ញាសន្តិសុខសុវត្ថិភាព៖ភាពងាយរងគ្រោះរបស់Bluetooth ប្រភេទសុវត្ថិភាពឆ្លងកាត់នៅក្នុង SweynTooth ចាត់ទុកជា “គ្រោះថ្នាក់ខ្លាំង” ហើយភាពងាយរងគ្រោះ ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារនៅក្នុងលំហអាចចៀសផុតពីរបៀបផ្គូផ្គងចុងក្រោយដែលមានសុវត្ថិភាពបំផុតនៃ BLE ។ ការកេងចំណេញពីភាពងាយរងគ្រោះនេះដោយជោគជ័យអនុញ្ញាតឱ្យវាយប្រហារអនុវត្តការអាន ឬសរសេរចូលតាមមុខងាររបស់ឧបករណ៍ពីចម្ងាយ។ អ្នកវាយប្រហារអនុវត្តសោឆ្លាតវៃ ដែលអាចចាក់សោ ឬដោះសោពីចម្ងាយតាមរយៈកម្មវិធីស្មាតហ្វូន។ ភាពងាយរងគ្រោះនៃការតំឡើង Zero LTK នេះមិនបង្កផលប៉ះពាល់ដល់ភាពងាយរងគ្រោះBluetoothទេ (CVE-2019-19194) ប៉ះពាល់តែ Zero LTK ។ ក្រុមអ្នកស្រាវជ្រាវសន្តិសុខមួយក្រុមរកឃើញភាពងាយរងគ្រោះ ដែលមានមូលដ្ឋានលើBluetoothចំនួន ១២ ដែលមានឈ្មោះថា“ SweynTooth” នៅក្នុងឧបករណ៍អភិវឌ្ឍន៍សូហ្វវែរBLE របស់អ្នកលក់ប្រព័ន្ធធំៗ ៧នៅលើបន្ទះឈីប(SoC) ។

បច្ចេកវិទ្យា Bluetoothទាបបង្កើតឡើងសម្រាប់ទំនាក់ទំនងឥតខ្សែជាមួយនឹងពិធីការស្តង់ដារជាច្រើនដែលផ្តល់ការតភ្ជាប់ពីចម្ងាយ ហើយជាពិសេសជួយដោះស្រាយបញ្ហាថ្មរបស់ឧបករណ៍ប្រើប្រាស់ថាមពល និងសមត្ថភាពប្រើប្រាស់ផ្សេងៗគ្នា។ ថ្មីៗនេះយើងរាយការណ៍អំពីភាពងាយរងគ្រោះរបស់ Bluetoothសំខាន់មួយទៀតដែលត្រូវបានគេរកឃើញនៅក្នុងប្រព័ន្ធប៊្លូធូស ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារពីចម្ងាយប្រើលេខកូដបំពានពីចម្ងាយដោយស្ងៀមស្ងាត់ និងគ្រប់គ្រងឧបករណ៍បានពេញលេញ។ ភាពងាយរងគ្រោះរបស់ SweynToothជះឥទ្ធិពលដល់ផលិតផល IoTផ្សេងៗគ្នានៅក្នុងឧបករណ៍ប្រើប្រាស់ដូចជាផ្ទះវៃឆ្លាត និងការតាមដាន ឬផលិតផលផលិតផលវេជ្ជសាស្រ្ត និងផលិតផលនានា។

ផលិតផល IoT ងាយរងគ្រោះមួយចំនួន

BLE SDKs ងាយរងគ្រោះមានដូចខាងក្រោម៖

· Texas Instruments

· NXP

· Cypress

· Dialog Semiconductors

· Microchip

· STMicroelectronics

· Telink Semiconductor.

ប្រភទនៃភាពងាយរងគ្រោះ

គុណវិបត្តិសំខាន់ៗរបស់SweynTooth មាន ៣ ប្រភេទដែលគេឃើញនៅក្នុងការស្រាវជ្រាវនេះ ហើយភាពងាយរងគ្រោះនីមួយៗជះឥទ្ធិពលដល់ឧបករណ៍តាមវិធីផ្សេងគ្នា។

ប្រភេទCrush៖ភាពងាយរងគ្រោះBluetoothចំនួនប្រាំមួយត្រូវបានដោះស្រាយ ដែលនាំឱ្យគាំងឧបករណ៍នៅពេលអ្នកវាយប្រហារបង្កឱ្យមានភាពងាយរងគ្រោះដោយសារឥរិយាបទកូដមិនត្រឹមត្រូវឬម៉េម៉ូរ៉ីខូច។

· Link Layer Length Overflow CVE-2019-16336, CVE-2019-17519

· Truncated L2CAP CVE-2019-17517

· Silent Length Overflow CVE-2019-17518

· Public Key Crash CVE-2019-17520

· Invalid L2CAP Fragment CVE-2019-19195

· Key Size Overflow CVE-2019-19196

ភាពងាយរងគ្រោះនេះប៉ះពាល់ដល់អ្នកលក់រួមមានCypress, NXP, Dialog Semiconductors, Texas Instruments, Microchip, Telink Semiconductor ។

ប្រភេទ Deadlock:

មានភាពងាយរងគ្រោះចំនួន ៣ទាក់ទងនឹងប្រភេទ Deadlock ដែលបង្កផលប៉ះពាល់ដល់លទ្ធភាពនៃការភ្ជាប់ BLE ដោយមិនបង្កើតឱ្យមានកំហុស ឬខូចដល់ម៉េម៉ូរ៉ី។

-LLID Deadlock CVE-2019-17061 , CVE-2019-17060

-Sential ATT Deadlock CVE-2019-19192

-Invalid Connection Request CVE-2019-19192

អ្នកស្រាវជ្រាវពន្យល់ថា ជាធម្មតាការវាយប្រហារនេះកើតឡើងដោយសារតែការធ្វើសមកាលកម្មមិនត្រឹមត្រូវរវាងលេខកូដអ្នកប្រើប្រាស់ និង SDK firmware ដែលផ្តល់ដោយ Cypress, NXP, STMicroelectronics។

សញ្ញាសន្តិសុខសុវត្ថិភាព៖ភាពងាយរងគ្រោះរបស់Bluetoothប្រភេទសុវត្ថិភាពឆ្លងកាត់នៅក្នុង SweynToothចាត់ទុកជា “គ្រោះថ្នាក់ខ្លាំង” ហើយភាពងាយរងគ្រោះ ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារនៅក្នុងលំហអាចចៀសផុតពីរបៀបផ្គូផ្គងចុងក្រោយដែលមានសុវត្ថិភាពបំផុតនៃBLE ។ ការកេងចំណេញពីភាពងាយរងគ្រោះនេះដោយជោគជ័យអនុញ្ញាតឱ្យវាយប្រហារអនុវត្តការអាន ឬសរសេរចូលតាមមុខងាររបស់ឧបករណ៍ពីចម្ងាយ។ អ្នកវាយប្រហារអនុវត្តសោឆ្លាតវៃ ដែលអាចចាក់សោ ឬដោះសោពីចម្ងាយតាមរយៈកម្មវិធីស្មាតហ្វូន។ភាពងាយរងគ្រោះនៃការតំឡើងZero LTK នេះមិនបង្កផលប៉ះពាល់ដល់ភាពងាយរងគ្រោះBluetoothទេ (CVE-2019-19194) ប៉ះពាល់តែZero LTK ។