ក្រុមអ្នកស្រាវជ្រាវសន្តិសុខ ៥ នាក់បានវិភាគលើសេវាកម្មអ៊ីនធឺណិតជាច្រើនរបស់ក្រុមហ៊ុន Apple រយៈពេល ៣ខែ ហើយបានរកឃើញថាមានភាពងាយរងគ្រោះចំនួន ៥៥ ក្នុងចំណោមនោះមានភាពធ្ងន់ធ្ងរចំនួន ១១។ គុណវិបត្តិ – រួមទាំងភាពធ្ងន់ធ្ងរខ្ពស់២៩ ធ្ងន់ធ្ងរមធ្យម១៣ និងភាពងាយរងគ្រោះទាប២ អាចអនុញ្ញាតឱ្យអ្នកវាយប្រហារធ្វើការសម្របសម្រួលពេញលេញទាំងពាក្យសុំអតិថិជននិងនិយោជិកបើកបណ្តាញដែលមានសមត្ថភាពក្នុងការទទួលយកគណនី iCloud របស់ជនរងគ្រោះដោយទាញយកប្រពភកូដសម្រាប់គម្រោងផ្ទៃក្នុងរបស់ក្រុមហ៊ុន Apple និងសម្របសម្រួលទាំងស្រុងនូវកម្មវិធីឃ្លាំងស្តុកឧស្សាហកម្មដែលត្រូវបានប្រើដោយក្រុមហ៊ុន Apple ហើយអាចកាន់កាប់វគ្គរបស់និយោជិកអេបផលជាមួយនឹងសមត្ថភាពក្នុងការចូលប្រើឧបករណ៍គ្រប់គ្រងនិងធនធានដែលងាយរងគ្រោះ។

គុណវិបត្តិមានន័យថា អ្នកធ្វើសកម្មភាពអាក្រក់លួចចូលគណនី iCloud របស់អ្នកប្រើ ហើយលួចយករូបថត ព័ត៌មាន ប្រតិទិនវីដេអូនិងឯកសារផ្សេងៗ ហើយថែមទាំងអាចបញ្ជូនបន្តមុខងារដដែលៗនេះទៅកាន់លេខទំនាក់ទំនងទាំងអស់របស់ពួកគេផងដែរ។ ការស្រាវជ្រាវត្រូវបានរាយការណ៍ដោយ Sam Curry រួមជាមួយ Brett Buerhaus, Ben Sadeghipour, Samuel Erb និង Tanner Barnes ក្នុងរយៈពេលបីខែរវាងខែកក្កដា និង កញ្ញា។

បន្ទាប់ពីពួកគេត្រូវបានបង្ហាញឱ្យទទួលខុសត្រូវចំពោះ Apple ក្រុមហ៊ុនផលិតទូរស័ព្ទ iPhone បានចាត់វិធានការដើម្បីដោះស្រាយកំហុសក្នុងរយៈពេល 1-2 ថ្ងៃនៃថ្ងៃធ្វើការ ដោយមួយចំនួនផ្សេងទៀតត្រូវបានជួសជុលក្នុងរយៈពេល 4-6 ម៉ោង។ រហូតមកដល់ពេលនេះក្រុមហ៊ុនអេបផលបានដំណើរការប្រហែល ២៨ ចំណុចនៃភាពងាយរងគ្រោះដោយចំណាយសរុប ២៨៨.៥០០ ដុល្លារ ដែលជាផ្នែកមួយនៃកម្មវិធីគុណប្រយោជន៍របស់វា។

កំហុសសំខាន់ៗដែលចង្អុលបង្ហាញដោយ Sam Curry និងក្រុមការងារមានដូចខាងក្រោម៖

· ការប្រតិបត្តិលេខកូដពីចម្ងាយតាមរយៈការអនុញ្ញាតនិងការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវ

· ការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវតាមរយៈការអនុញ្ញាតមិនត្រឹមត្រូវអនុញ្ញាតឱ្យអ្នកគ្រប់គ្រងសកលចូលប្រើ

· ការចាក់បញ្ចូលពាក្យបញ្ជាតាមរយៈអាគុយម៉ង់ឈ្មោះដែលមិនបានគ្រោងទុក

· ការប្រតិបត្តិលេខកូដពីចម្ងាយតាមរយៈលេចធ្លាយអាថ៌កំបាំងនិងឧបករណ៍រដ្ឋបាលដែលលេចចេញ

· ការលេចធ្លាយអង្គចងចាំនាំឱ្យមានការសម្រុះសម្រួលគណនីនិយោជិកនិងអ្នកប្រើប្រាស់ដែលអនុញ្ញាតឱ្យចូលប្រើកម្មវិធីផ្ទៃក្នុងផ្សេងៗ

· ការបញ្ចូលម៉ាស៊ីនភ្លើងម៉ាក Vertica SQL តាមរយៈប៉ារ៉ាម៉ែត្របញ្ចូលដែលមិនបានកំណត់

· XSS ដែលអាចទុកចោលបានអនុញ្ញាតឱ្យអ្នកវាយប្រហារអាចបង្រួមគណនី iCloud របស់ជនរងគ្រោះយ៉ាងពេញលេញ

· ការឆ្លើយតបពេញលេញ SSRF អនុញ្ញាតឱ្យអ្នកវាយប្រហារអានកូដប្រភពផ្ទៃក្នុងនិងចូលប្រើធនធានដែលបានការពារ

· ការមិនបានព្រៀងទុក XSS អនុញ្ញាតឱ្យអ្នកវាយប្រហារចូលទៅកាន់Support Portal ជំនួយខាងក្នុងសម្រាប់ការតាមដានបញ្ហារបស់អតិថិជននិងនិយោជិក

· ការប្រតិបត្តិផ្នែកខាងម៉ាស៊ីនមេ PhantomJS អនុញ្ញាតឱ្យអ្នកវាយប្រហារចូលប្រើធនធានខាងក្នុងនិងទាញយកគ្រាប់ចុច AWS IAM

ដែនកំណត់ Apple មួយក្នុងចំណោមផលប៉ះពាល់ដែលត្រូវបានប៉ះពាល់រួមមានគេហទំព័រអប់រំកិត្តិយសអេបផល (“ade.apple.com”) ដែលអនុញ្ញាតឱ្យមានការឆ្លងកាត់ការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវដោយប្រើពាក្យសម្ងាត់លំនាំដើម (“### INvALID #%! 3”) ដូច្នេះអនុញ្ញាតឱ្យអ្នកវាយប្រហារ ដើម្បីចូលដំណើរការកុងសូលអ្នកគ្រប់គ្រងនិងប្រតិបត្តិកូដតាមចិត្ត។

ដូចគ្នានេះដែរគុណវិបត្តិនៅក្នុងដំណើរការកំណត់លេខសម្ងាត់ដែលភ្ជាប់ជាមួយកម្មវិធីមួយមានឈ្មោះថា DELMIA Apriso ដែលជាដំណោះស្រាយការគ្រប់គ្រងឃ្លាំងធ្វើឱ្យវាអាចបង្កើត និងកែប្រែការដឹកជញ្ជូនព័ត៌មានសារពើភ័ណ្ឌធ្វើឱ្យស្លាកសញ្ញានិយោជិកមានសុពលភាពហើយថែមទាំងអាចគ្រប់គ្រងផ្នែកបង្កើតកម្មវិធីពេញលេញដោយបង្កើតបញ្ឆោតដល់អ្នកប្រើ។

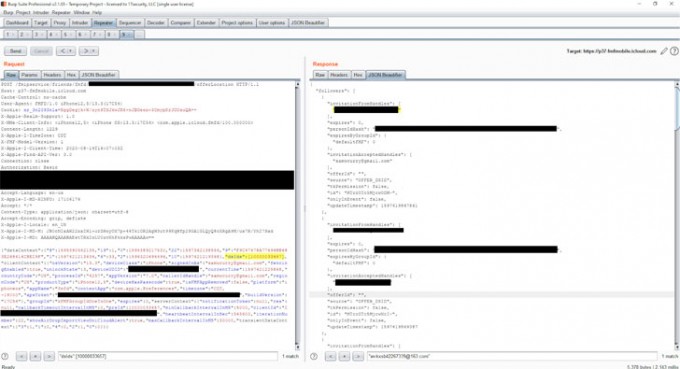

ភាពងាយរងគ្រោះដាច់ដោយឡែកមួយក៏ត្រូវបានរកឃើញនៅក្នុង Apple Books សម្រាប់សេវាកម្មអ្នកនិពន្ធដែលត្រូវបានប្រើដោយអ្នកនិពន្ធដើម្បីជួយសរសេរនិងទទួលបានសៀវភៅរបស់ពួកគេដែលត្រូវបានផ្សព្វផ្សាយនៅលើវេទិកាសៀវភៅរបស់ Apple ។ ជាពិសេសដោយប្រើឧបករណ៍ផ្ទុកឯកសារePUBអ្នកស្រាវជ្រាវអាចរៀបចំសំណើរសុំ HTTP ដោយមានគោលបំណងដើម្បីដំណើរការពាក្យបញ្ជាតាមអំពើចិត្តនៅលើម៉ាស៊ីនមេ“ អ្នកនិពន្ធ .apple.com” ។

ក្នុងចំណោមហានិភ័យសំខាន់ៗផ្សេងទៀតដែលអ្នកស្រាវជ្រាវបានបង្ហាញគឺអ្នកដែលកើតចេញពីភាពងាយរងគ្រោះឆ្លងវេបសាយ (XSS) ក្នុងដែនគេហទំព័រ www.icloud.com ដែលប្រតិបត្តិការដោយគ្រាន់តែផ្ញើគោលដៅជាមួយ iCloud.com ឬអាសយដ្ឋាន Mac.com ។ អ៊ីម៉ែលដែលមានជំនាញពិសេសនៅពេលបើកតាមរយៈ Apple Mail នៅក្នុងកម្មវិធីរុករកអនុញ្ញាតឱ្យអ្នកវាយប្រហារលួចរូបថតនិងទំនាក់ទំនងទាំងអស់។

អ្វីដែលកាន់តែពិសេសគឺភាពងាយរងគ្រោះរបស់ XSS គឺអាចបង្កអន្តរាយបានមានន័យថាវាអាចងាយនឹងឃោសនាតាមរយៈការផ្ញើអ៊ីមែលស្រដៀងគ្នាទៅអាសយដ្ឋានអ៊ីម៉ែល iCloud.com ឬ Mac.com ដែលផ្ទុកនៅក្នុងបញ្ជីទំនាក់ទំនងរបស់ជនរងគ្រោះ។ លោក Sam Curry បានកត់សំគាល់នៅក្នុង blog របស់គាត់ថា“ នៅពេលដែលយើងចាប់ផ្តើមគំរោងនេះដំបូងយើងមិនដឹងថាយើងនឹងចំណាយពេលតិចតួចក្នុងរយៈពេល៣ ខែដើម្បីធ្វើការសំរេចនោះទេ” ។ ដំបូងឡើយគម្រោងនេះមានន័យថាជាគម្រោងផ្នែកមួយ ដែលយើងនឹងធ្វើការរាល់ពេលនិងមួយរយៈតែប៉ុណ្ណោះ ប៉ុន្តែដោយមានពេលវេលាទំនេរបន្ថែមទៀតជាមួយរោគរាតត្បាត យើងម្នាក់ៗបានបញ្ចប់វាដោយប្រើពេលពីរទៅបីរយម៉ោងសម្រាប់ការងារនេះ៕